Инсталлирование и настройка службы управления правами Active Directory (Часть 1)

29.12.2010 1 комментарий

Статья является продолжением цикла по технологии Rights Management Services. Служба управления правами Active Directory (AD RMS) предназначена для защиты информации в организации. Статья описывает пример развертывания службы управления правами в тестовой среде.

Подготовка к установке

С выходом Microsoft Windows 2008 Server процесс настройки ролей значительно упростился. В Windows существует соответствующий мастер в оснастке «Диспетчер сервера», который отвечает за развертывание службы. Все что остается делать — это нажимать клавиши «Далее», «Далее», «Далее»… Все ли так просто на самом деле? Рассмотрим особенности установки и развертывания службы управления правами. Первое знакомство с технологией — изучение документации. Далее, можно приступить к практике. Лучше всего это сделать в тестовой среде, чтобы избежать возможных критических ошибок.

Службу управления правами можно установить только в доменной среде Windows. Поэтому первый компьютер в создаваемом сетевом окружении, на котором устанавливается служба — контроллер домена на основе Windows 2008 R2. Второй компьютер (клиент) — рабочая станция под управлением Windows XP/Vista/Seven. Для удобства присвоим серверу сетевое имя DC.test.local (далее — DC), клиента — CLIENT.test.local (далее — Client). Приступим к развертыванию службы управления правами Active Directory в тестовой среде.

Установка службы управления правами Active Directory

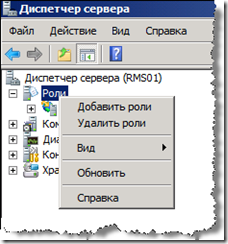

Установка службы управления правами каталога Active Directory осуществляется с помощью мастера добавления ролей на контроллере домена DC. Запустить его можно с помощью оснастки «Диспетчер сервера» (рис 1). Работа мастера состоит из нескольких шагов. Первый шаг — приветственное окно.

Рисунок 1. Запуск мастера добавления ролей.

На втором шаге «Выбор ролей сервера», выбираем «Служба управления правами». Если на сервере не установлен Internet Information Server (IIS), тогда мастер предложит добавить его и, необходимые для его работы компоненты. Без предустановки IIS завершить успешно установку сервиса не получится, поэтому выбираем «Добавить требуемые службы роли».

На третьем шаге на экран выводится приветственное окно установки «Службы управления правами Active Directory». Обычно его сразу пропускают, поскольку считают, что чтение документации — лишняя трата времени, однако, в первый раз ознакомится с информацией полезно. Например, в разделе «На что обратить внимание» отмечено, что для добавления этой роли нужно создать корневой кластер сертификации службы управления правами, и хотя бы один кластер лицензирования. В тестовой среде оба они развертываются на одном сервере. Корневой кластер сертификации службы управления правами на уровне леса Active Directory может быть только один, кластеров же лицензирования службы управления правами может быть сколько угодно. В службе управления правами термин «кластер» используется даже в том случае, если сервер один. Данный вопрос требует более пристального внимания и выходит за рамки этой статьи.

На следующем шаге осуществляется выбор сервисов, которые будут установлены:

· Служба управления правами Active Directory (устанавливается по умолчанию). Используется для добавления кластера лицензирования и сертификации.

· Поддержка удостоверений в службе управления правами. Предназначен для поддержки федеративных доверительных отношений между партнерами и вашей организацией. В тестовой среде сервис поддержки федеративных отношений устанавливать не обязательно.

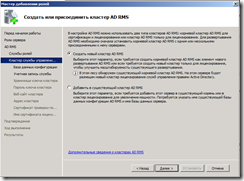

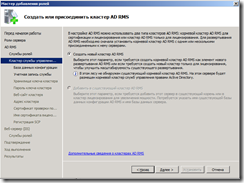

На пятом шаге работы мастера осуществляется присоединение сервера к кластеру. Если кластер создан заранее, то предлагается выбрать существующий или создать новый (рис 1а). Если же кластер не обнаружен, то мастер предложит создать новый кластер (рис 1б).

Рисунок 2а. Выбор существующего или создание нового кластера AD RMS

Рисунок 2б. Создание нового кластера AD RMS

Далее осуществляется выбор базы данных конфигурации в зависимости от количества серверов.

При выборе внутренней базу данных Windows используется база данных Windows на основе SQL 2005 Embedded. В этом случае кластер службы управления правами может состоять только из одного сервера.

При необходимости использовать более одного сервера выбирается другая установка — «Использовать другой сервер базы данных». В этом случае нужно будет выбрать сервер, с установленным и запущенным экземпляром SQL Server (подойдут любые редакции SQL Server — 2005/2008/2008R2) и указать имя экземпляра.

Корректность сделанных настроек осуществляется по кнопке «Проверить». В тестовой среде рекомендуется выбрать первый вариант.

На шестом шаге мастера указывается сервисная учетная запись службы. Она должна быть доменной. По требованиям информационной безопасности, служба управления правами не развертывается на домен контроллере, потому что в данном случае сервисная учетная запись службы управления правами должна входить в группу безопасности «Администраторы домена». В тестовой среде можно использовать такую учетную запись, но нужно учесть, что учетная запись не должна совпадать с учетной записью пользователя, от имени которого устанавливается служба управления правами. Поэтому создаем сервисную учетную запись, к примеру, RMSService и указываем ее в качестве учетной записи службы (кнопка «Указать…»). Если при проверке учетной возникает ошибка «Невозможно проверить учетную запись», то указанная учетная запись не обладает необходимыми привилегиями (она не входит в группу безопасности «Администраторы домена»).

Теперь необходимо выбрать хранилище ключа кластера AD RMS. Первый вариант — «Использовать централизованное хранилище ключей AD RMS». В этом случае ключ будет храниться непосредственно в базе данных службы управления правами. Данный выбор подойдет для тестового окружения. Внутренняя база данных Windows доступна только локально на сервере, поэтому в кластер службы управления правами не может входить в данном варианте более одного сервера.

Второй вариант — «Использовать хранилище ключей CSP». Ключ кластера службы управления правами будет храниться в защищенном хранилище поставщика службы шифрования. Таким хранилищем может быть, например реестр Windows, смарт-карта и т.д. Этот вариант является более защищенным, но здесь есть ограничение. Поскольку служба управления правами использует поставщика служб шифрования Microsoft, а выбор поставщика в мастере отсутствует, то хранилище также должно быть от того же производителя, т.е. Microsoft. На сегодняшний день существует несколько широко используемых поставщиков служб шифрования:

· Microsoft Base Cryptographic Provider v 1.0

· Microsoft Base Smart Card Crypto Provider

· Microsoft Enhanced Cryptographic Provider v 1.0

· Microsoft Strong Cryptographic Provider

Если выбрать этот вариант, то перенос ключ кластера службы управления правами на каждый новый сервер вручную в соответствии с документацией поставщика службы шифрования. Для тестового окружения выбираем «Использовать централизованное хранилище ключей AD RMS».

На восьмом шаге работы мастера предлагается назначить пароль ключа кластера службы управления правами. Хранится пароль на уровне базы данных. К сложности пароля предъявляются требования, установленные для данного домена, которые определяются доменной политикой безопасности. Посмотреть настройки политики можно посмотреть в Политике паролей. которая находится в Конфигурация компьютера | Конфигурация Windows | Параметры безопасности | Политики учетных записей | Политика паролей. По умолчанию к паролям предъявляется несколько требований сложности. Он должен состоять из сочетания больших, и маленьких букв, цифр и специальных символов. Рекомендуемая длина пароля — не менее 9 символов (на современном этапе лучше не менее 15 символов). Пароль не должен быть простым, например 123456789 или 1а2Б3с4Д5Е и т.д. Введите пароль, отвечающий требованиям политики информационной безопасности в организации и подтвердите его.

На следующем шаге осуществляется выбор веб-сайта для кластера AD RMS, к которому буду обращаться клиенты кластера службы управления правами. Именно для этого IIS было необходимо установить в обязательном порядке. Если на сервере веб-сайт по умолчанию уже используется, то лучше всего создать отдельный сайт для службы управления правами.

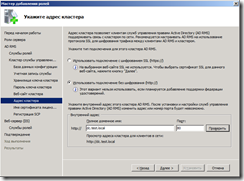

На десятом шаге вводится полное доменное имя кластера и порт, к которому будут обращаться клиенты кластера службы управления правами. Можно указать доменное имя сервера dc.test.local. Если же необходимо развернуть несколько серверов в одном кластере службы управления правами, то задается имя кластера не совпадающие с доменными именами сервера, к примеру rms.test.local.

В случае необходимости можно выбрать шифрование с помощью протокола SSL — «Использовать подключение с шифрованием SSL (https://)». Можно задать нестандартный порт отличный от 80 или 443 порта. После установки изменить номер порта можно только выполнив процедуру миграции. Ее нельзя выполнить из оснастки, потребуется изменение установок реестра и внутреннего содержимого таблиц службы управления правами. Для тестовой среды подойдет выбор «Использовать подключение без шифрования (http://)» и адрес http://dc.test.local (см. рисунок 2). После задания полного доменного имени выберем «Проверить».

Рисунок 3. Назначение адреса кластера AD RMS

На одиннадцатом шаге указывается имя для сертификата лицензиара сервера нужно ввести имя, которое обеспечит простую идентификацию кластера службы управления правами. По умолчанию автоматически подставляется имя сервера, на котором устанавливается первый сервер кластера службы управления правами. Лучше использовать имя домена, в данном случае TEST.

На двенадцатом шаге работы мастера необходимо принять решение о регистрации точки подключения службы управления правами AD RMS. Этот шаг можно сейчас пропустить и зарегистрировать ее потом, однако лучше ничего на «потом» не оставлять. Выбираем «Зарегистрировать точку подключения службы AD RMS сейчас».

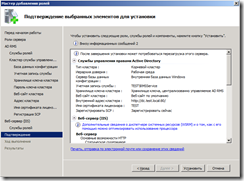

В диалоговом «Подтверждение выбранных элементов для установки» необходимо удостовериться в том, что все настройки и параметры заданы правильно. (см. рисунок 3). После нажатия на кнопку «Установить» запустится процесс установки.

Рисунок 4. Подтверждение выбранных элементов для установки AD RMS

В последнем окне «Результаты установки» отображается информация о произведенных изменениях в системе и об ошибках установки. Если ошибок нет, то служба управления правами AD RMS успешно установлена [1]. После установки службы управления правами, для перехода к задачам администрирования, обязательно нужно закрыть текущую сессию и войти на сервер заново.

Литература

1. Active Directory Rights Management Services —

http://technet.microsoft.com/ru-ru/library/cc771234(WS.10).aspx

2. Пошаговое руководство по службе управления правами Active Directory —

http://technet.microsoft.com/ru-ru/library/cc753531(WS.10).aspx

3. eXtensible Rights Markup Language — http://xrml.org

4. Office 2010 Administrative Template files (ADM, ADMX/ADML) and Office Customization Tool —

Techdays вебкасты по новым технологиям

Techdays вебкасты по новым технологиям MCP Club Krasnoyarsk

MCP Club Krasnoyarsk

Защитить документ возможно только в Microsoft Office 2010 Professional Plus.

Про другие редакции можно узнать здесь

http://technet.microsoft.com/en-us/library/dd772697%28WS.10%29.aspx